Ботнет

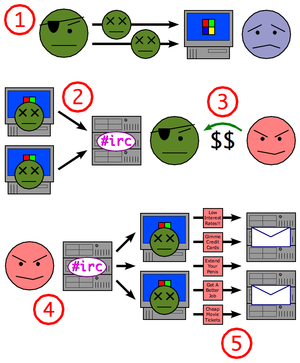

Ботнет (англ. botnet) — это компьютерная сеть, состоящая из некоторого количества хостов, с запущенными ботами — автономным программным обеспечением. Чаще всего бот в составе ботнета является скрытно устанавливаемым на компьютере жертвы и позволяющим злоумышленнику выполнять некие действия с использованием ресурсов заражённого компьютера программным обеспечением. Обычно используются для нелегальной или неодобряемой деятельности — рассылки спама, перебора паролей на удалённой системе, атак на отказ в обслуживании.

Техническое описание[править | править код]

Получение управления[править | править код]

Управление обычно получают в результате установки на компьютер невидимого необнаруживаемого пользователем в ежедневной работе программного обеспечения без ведома пользователя. Происходит обычно через:

- Заражение компьютера вирусом через уязвимость в ПО (ошибки в браузерах, почтовых клиентах, программах просмотра документов, изображений, видео).

- Использование неопытности или невнимательности пользователя — маскировка под «полезное содержимое».

- Использование санкционированного доступа к компьютеру (редко).

- Перебор вариантов администраторского пароля к сетевым шарам (в частности, к $ADMIN, позволяющей выполнить удалённо программу) — преимущественно в локальных сетях.

Механизм самозащиты и автозапуска[править | править код]

Механизм защиты от удаления аналогичен большинству вирусов и руткитов, в частности:

- маскировка под системный процесс;

- использование нестандартных методов запуска (пути автозапуска унаследованные от старых версий ПО, подмена отладчика процессов);

- использование двух самоперезапускающихся процессов, перезапускающих друг друга (такие процессы практически невозможно завершить, так как они вызывают «следующий» процесс и завершаются раньше, чем их завершают принудительно);

- подмена системных файлов для самомаскировки;

- перезагрузка компьютера при доступе к исполняемым файлам или ключам автозагрузки, в которых файлы прописаны.

Механизм управления ботнетом[править | править код]

Ранее управление производилось или «слушанием» определённой команды по определённому порту, или присутствием в IRC-чате. До момента использования программа «спит» — (возможно) размножается и ждёт команды. По получению команды от «владельца» ботнета, начинает исполнять команду (один из видов деятельности). В ряде случаев по команде загружается исполняемый код (таким образом, имеется возможность «обновлять» программу и загружать модули с произвольной функциональностью).

В настоящее время получили распространение ботнеты управляемые через веб-сайт или по принципу p2p-сетей.[1]

Торговля[править | править код]

Ботнеты являются объектом нелегальной торговли, при продаже передаётся пароль к IRC каналу (пароля доступа к интерфейсу программы на компьютере).

Масштабы[править | править код]

По оценке создателя протокола TCP/IP Винта Серфа, около четверти из 600 млн компьютеров, подключённых к Интернет, могут находиться в ботнетах.[2] Специалисты SecureWorks, изучив внутренние статистические сведения ботнета, основанного на трояне SpamThru, обнаружили, что около половины заражённых компьютеров работают под управлением операционной системы Windows XP с установленным Service Pack 2.[2]

Известные атаки ботнетов[править | править код]

Наиболее заметной из всех видов деятельности ботнета является DDoS атака. Среди успешных (и почти успешных) атак:

- DDoS атака на сайт Microsoft.com (вирус MSBlast!, в один день начавший со всех заражённых машин посылать запросы на microsoft.com, привёл к простою сайта)

- Атака на bash.org.ru — «Цитатник Рунета» привела к падению сервера и полному засорению довольно широкого канала хостера.

См. также[править | править код]

Статьи на эту тему[править | править код]

Источники[править | править код]

- ↑ "Ботнеты". Kaspersky Lab. Дата обращения: 2007-07-03.

- ↑ Перейти обратно: а б "Ботнет Великий и Ужасный". Компьютерра Online. Дата обращения: 2007-07-03.